CheckPointi avaldatud uuringu kohta

Digitaalturbeettevõte CheckPoint avalikustas uuringu tulemused, mille käigus leiti kahelt erinevalt kliendilt 38 nuhkvaraga nakatunud seadet. Mõlemas olukorras on pahavara seadmesse eelinstalleeritud kindlas kohas, mida tarneahelas pole tuvastatud. Teisisõnu, mõned pahatahtlikud töötajad installivad nutitelefonidesse pahatahtliku tarkvara mingil hetkel telefoni tehases valmistamise ja kaupluses turustamise vahel.

Seda loogikat järgides ei kuulu kõnealune pahavara tootja ametlikku ROM-i. Kuuel juhul installiti viirus administraatori õigustega (juurjuurdepääs). Selle tulemusel ei saa seadme uus omanik viirust eemaldada tehaseandmete taastamise, kurikuulsa lähtestamise lihtsa toiminguga. Lisaks on vaja välkuda seadme ametlikul ROM-il, st installida uuesti tootja ametlik tarkvara.

Oht leiti kahe suure ettevõtte mobiiltelefonidest

Kes selle eest vastutab?

Uurimisrühma teatel leiti oht kahe suure ettevõtte mobiiltelefonides, mida kahjuks ei tuvastatud. Väljaande andmetel on üks neist suur telekommunikatsiooniettevõte ja teine rahvusvaheline tehnoloogiaettevõte.

Enamik pahavara sisaldab reklaamvara (nt Loki õelvara) ja andmete varguse tööriistu. Ühel juhul leiti lunavara, mis suutis mobiiltelefoni krüptimisega lukustada ja vabastada selle uuesti vaid oma hinnaga. Viimane on muidugi nende seas halvim ja seda saab kasutada kasutajate väljapressimiseks väljapressimiskuritegudes.

| Ingliskeelsetest reklaamidest = "kuulutused" ja tarkvarast = "programmidest" saab iga arvutiprogrammi, mis käivitab automaatselt ja kuvab suure hulga reklaame ilma kasutaja loata. | Seda tüüpi pahavara piirab juurdepääsu nakatunud süsteemile ja kehtestab lunaraha, et juurdepääsu saaks uuesti üles ehitada. |

Miks on Androidi seadmed levinud sihtmärk?

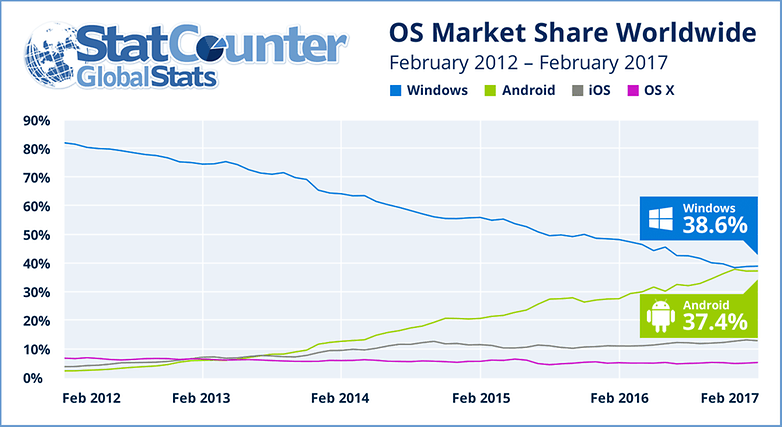

Kuna maailmas enim kasutatud mobiilsideplatvorm on Android, on see digitaalse kuritegevuse kindel sihtmärk. Idee saamiseks vastavalt veebisaidile StatCounter, mis jälgib veebis liiklust kogu maailmas, et saada statistikat brauseri ja opsüsteemi kasutamise kohta, ületab Google'i platvorm ühendatud seadmete protsentides peaaegu Windowsi. Ettevõtte viimasest aruandest selgub, et Androidi süsteemi kasutab 37,4% veebiseadmetest, Windowsi puhul aga 38,6%.

Androidi turvaline opsüsteem

Lisaks on Google'i opsüsteemis töötavate seadmete arv tohutu, tootjate arv on palju suurem kui näiteks Apple'i platvormil iOS töötavatel seadmetel.

Ülemaailmne operatsioonisüsteemide turuosa / StatCounter

Ülemaailmne operatsioonisüsteemide turuosa / StatCounterLisaks lõpeb ukse avamisega Google'i loodud Play poes hostitud rakenduste analüüsi struktuur, et pahatahtlikud arendajad saaksid süsteemi petta ja poodidesse pahatahtlikke rakendusi üles laadida, sest valikuprotsessi viib läbi arvuti.

See, et meil on endiselt Androidi vanem versioon, suurendab süsteemi haavatavust. Google pakub värskendusi, mis sisaldavad igakuiseid turvapaiku, kuid ainult seadmetele, mis käitavad Android 4.4 või uuemat:

"Kui turvahaavatavused on väga tõsised või AOSP-is parandatakse, teavitame Androidi partnereid probleemi üksikasjadest ja pakume vähemalt kolme viimase Androidi versiooni plaastreid. Androidi turbetiim pakub praegu plaastreid Android 4.4 (KitKat), 5.0 (Lollipop) , 5.1 (Lollipop MR1) ja 6.0 (Marshmallow). Toetatud versioonide loend muutub iga Androidi uue versiooniga, "Google.

Ärge eksige, Android on turvaline opsüsteem. Kuna tegemist on avatud lähtekoodiga projektiga, on palju arendajaid, kes süsteemi pidevalt hooldavad. Kuid asjaolu, et see on väga populaarne ja sellel on absurdne killustatus, muudab ta sedalaadi rünnakute jaoks haavatavamaks.

Nakatunud seadmete loetelu ja selle uuringu eesmärgid

Kuigi meil pole kahe selle skeemiga seotud suurema mobiiltelefoniettevõtte nimesid, teatatakse meile vähemalt nakatunud klientideni jõudnud seadmete loendist.

Siiski on väga oluline teada, et peale allpool olevate seadmete ei tähenda see, et kõik registreeritud kaubamärkide telefonid lahkuksid tehasest halva turvalisusega. CheckPointi andmetel on osa nendest seadmemudelitest tarbijate ees rikkuda saanud ja see on nutitelefoni standard.

Kummaline on see, et kolm päeva pärast selle uuringu avaldamist eemaldati Google Nexuse liiniseade ilma täiendavate selgitusteta. Kas eemaldamine tehti seadme põhianalüüsis ekslikult? Kuidas see Google'i palvel kustutati? Igatahes ei saa ma seda uuringu seni välja töötanud meeskonnaga kinnitada.

Spionage: probleemid tänapäeva ühiskonnas

Selle uuringu tulemused tekitavad muret mobiilsideseadmete ohutuse pärast, kuid spionaaž ja tehnoloogia kasutamine väljapressimiseks andmete kogumiseks on tänapäevase ühiskonna mure.

Hiljuti avaldas Wikileaksi veebisait seda, mida ta nimetas "CIA ajaloo suurimaks dokumentide lekkimiseks", Ameerika luureagentuur. Organisatsiooni teatel sisaldavad 8761 "Vault 7" dokumenti sadu tuhandeid programmeerimiskoodide ridu, mis lubavad agentuuridel luurata nutitelefonide operatsioonisüsteemi Android, iOS ja Windows.

Teisisõnu, LKA agendid tutvustavad viirusi, et pääseda näiteks nutitelefonide mikrofonidele juurde isegi siis, kui need on välja lülitatud, võimaldades agentide häkkeritel pääseda ligi tuhandetele vestlustele kogu maailmas.

Lõpuks on spetsiaalsete teadmiste ja juurdepääsu abil võimalik LIA või väljapressimisele spetsialiseerunud jõugu seadme levitamist pealtkuulata ja süsteemi kontrolli all hoida süsteemi kahjustada. See juhtus varem, kui Hiina tootjat Xiaomi süüdistati nutitelefonide kasutajatel Hiinasse andmete saatmises.

Arvamus: Camila Rinaldi

Spionaaž ja tehnoloogia kasutamine väljapressimiseks andmete kogumiseks on tänapäevase ühiskonna mure.

Sel ajal jätkas Redmi Note Pekingis ühenduse loomist IP (Interneti-protokolli) aadressiga. Seade proovib ühenduse loomist ka pärast pilveteenuse väljalülitamist. Veelgi hullem, isegi Androidi uue ja ametliku versiooni uuesti installimisel püsib probleem endiselt. Xiaomi on selles juhtumis osalemist eitanud.

Samal aastal leidsid Saksamaa küberturbeettevõtte G Data teadlased, et Hiina nutitelefonil Generic Star N9500 oli sama viga. Seade on varem nuhkvaraprogrammi installinud Ei, mis varastab andmeid ja saadab need Hiinas IP-aadressidele.

Nagu nutitelefoni Xiaomi, ei saa Star N9500 spiooniprogrammi tehase lähtestamisega eemaldada. See N9500 turvaauk võimaldab teil kuulata telefonikõnesid, pääseda juurde e-kirjadele ja tekstsõnumitele ning juhtida seadme mikrofoni ja kaamerat eemalt. Igasugune sarnasus Wikileaksi Vault 7-ga pole juhus.

Kuidas teada saada, kas teie nutitelefon on kauplusest nakatunud?

Muidugi on kasutaja esimene reaktsioon seda tüüpi uudistega silmitsi seistes nakatunud nutitelefoni olemasolu võimalus. Kuid pidage veel kord meeles, et kui teie seade ilmub ülaltoodud loendis nimede hulka, ei tähenda see veel, et see oleks tehasest ohustatud turvalisusega.

Võtsin ühendust CheckPointi uurimisrühmast pärit Oren Koriatiga, kuid ma ei saanud selle uurimistöö kohta rohkem teavet kuni selle artikli avaldamiseni. Uuringufirma veebisaidil olevates väljaannetes on aga mõned üldised näpunäited, mida kasutajad peavad sellega seoses järgima:

- Vältige nutitelefoni ostmist poest, mida te ei tea või kellel pole kasutajate seas head mainet;

- Enne väikese jaemüüja käest telefoni ostmist peaksite paluma seadet kontrollida. Lülitage seade sisse, sirvige veidi veebi, looge ühendus WiFi-võrkudega ja nii edasi. Kui näete reklaami kohe pärast telefoni ekraani avamist või kui täisekraanreklaam kuvatakse juhuslikus asukohas, siis ärge seda seadet ostke.

- Vältige rakenduste allalaadimist alternatiivsetest ja ebausaldusväärsetest poodidest;

- Uuendage seadme tarkvara alati koos sobivate turvapaikadega.

Viirusetõrjerakendus, mida peate tegema, et veenduda, et nutitelefonil on eelinstalleeritud pahavara

Mis on sel juhul kõige tõhusam meede?

Kui ostate seadme ja tarnite selle nakatunud, võtke arvesse, et te ei pruugi aru saada, et seade sisaldab pahavara. Vestluses Nikos Chrysaidosega Mobiiliohtude luure ja turvalisuse juht Avastis viirusetõrjerakendus, mida peate tegema, et veenduda, et teie nutitelefonil on eelinstallitud pahavara:

"Viirusetõrje on esmane ja mõnel juhul ainus viis teada saada, kas nutitelefon on pahavaraga nakatunud. Paljudel juhtudel ja nagu käesoleval juhul peidab pahavara ja töötab taustal, mis tähendab näiteks seda, et mobiiltelefoni omanik ei näe ikooni mobiiltelefonidega töötavate rakenduste loendis sisalduv pahavara. Seda tehakse muidugi nii, et isikliku teabe kogumiseks loodud pahavara võib jääda seadmesse nii kaua kui võimalik, ilma et seda tuvastataks. "

Kas nutitelefonid saab tehasest nakatada?

Kuni pole tõestatud teisiti, ei saa nutitelefoni tehasest nakatada. Kuid nagu CheckPoint on kinnitanud, saab mobiiltelefoni tehases tootmise ja kauplusesse müümise vahelisel ajal õelvara seadmesse installida kolmas isik.

Kas peate selle pärast muretsema? Võib-olla, kui ostate poest või tootjalt seadme, millel on turul vähe usaldusväärsust, siis jah.

Kas on olemas viis kontrollida, kas teie seade on nakatunud? Jah, kui olete oma nutitelefoni tarkvara kehtivuse pärast mures või kahtlustav, installige viirusetõrje.

Kas teil on vaja nutitelefoni installitud viirusetõrjet, et see oleks ohutu? Pole kindel Kui te ei kasuta rakenduse allalaadimiseks alternatiivset kauplusteenust, siis ärge klõpsake nuppu võlualandi lubamisega või praegu sõnumsiderakenduses, olete Androidis turvaline.

Niisiis, kas teile meeldib selle CheckPointi uuringu tulemused?

(tagToTranslate) Kuidas teada saada, kas teie nutitelefon on poest nakatunud?